В современном мире беспроводные сети стали неотъемлемой частью нашей жизни. Wi-Fi проник во все сферы деятельности – от дома до офиса, от кафе до государственных учреждений. Но простота использования и доступность этой технологии зачастую скрывают риски, связанные с безопасностью данных.

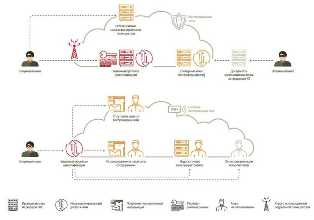

Когда мы подключаемся к беспроводной сети, наша информация становится уязвимой. Злоумышленники могут перехватывать наши личные данные: пароли, логины, номера карт и другую ценную информацию. Хакеры способны не только краже данных, но и использованию Wi-Fi сети для проникновения в наши компьютеры и гаджеты. Поэтому безопасность в беспроводных сетях – это актуальная и важная тема.

Основные угрозы безопасности Wi-Fi – это подмена сетевого трафика и несанкционированное проникновение в сеть. К счастью, технологии также развиваются и предоставляют нам возможности защитить свои данные. В данной статье мы рассмотрим различные методы защиты Wi-Fi, которые помогут вам обезопасить ваши коммуникации и сохранить ваши личные данные в надежности.

Беспроводные сети: основные проблемы безопасности

Беспроводные сети, такие как Wi-Fi, стали неотъемлемой частью нашей повседневной жизни. Мы все чаще подключаемся к публичным wi-fi точкам доступа в кафе, гостиницах или транспорте, чтобы оставаться на связи и иметь доступ к интернету.

Однако, этот удобный способ связи также сопряжен с определенными рисками безопасности. Существует несколько основных проблем, с которыми сталкиваются пользователи беспроводных сетей.

1. Отсутствие шифрования данных

Одной из основных проблем безопасности при использовании беспроводных сетей является отсутствие шифрования данных. В открытых Wi-Fi сетях, данные передаются в открытом виде и могут быть перехвачены злоумышленниками. Это означает, что все, что вы отправляете или получаете через эту сеть, может быть прочитано и использовано против вас.

2. Недостаточная аутентификация

Другой распространенной проблемой безопасности является недостаточная аутентификация. В некоторых открытых сетях, не требуется пароль для подключения, что означает, что любой может присоединиться к сети и перехватить трафик. Это может привести к утечке конфиденциальной информации и доступу к вашим личным данным.

3. Необновленное программное обеспечение

Третья проблема безопасности связана с использованием необновленного программного обеспечения. Если точка доступа или устройство не имеет последних обновлений, оно может содержать уязвимости, которые могут быть использованы злоумышленниками для получения несанкционированного доступа к вашей сети. Поэтому важно регулярно обновлять все устройства и программное обеспечение, используемые в беспроводных сетях.

Пароли и их надежность

Надежность паролей играет важную роль в обеспечении безопасности сети. Слабые пароли с легко угадываемыми комбинациями или общеизвестными словами могут стать легкой добычей для злоумышленников.

Существуют несколько правил, которые помогают создать надежные пароли:

| Правило | Пример |

|---|---|

| Длина пароля должна быть не менее 8 символов | qwerty123 |

| Используйте комбинацию разных типов символов (буквы, цифры, специальные символы) | Pa$$w0rd |

| Избегайте использования личной информации или простых последовательностей | 12345678 |

| Регулярно изменяйте пароли | W1r3l3$$P@$$ |

Большинство беспроводных сетей предоставляют возможность настройки параметров безопасности, включая требования к паролям. Рекомендуется использовать максимально возможную сложность пароля для обеспечения безопасности информации.

Также следует помнить о необходимости хранить пароли в надежном месте. Рекомендуется использовать парольные менеджеры или физические носители для сохранения доступа к паролям.

В целом, пароли являются важным аспектом безопасности беспроводных сетей. Внимательное отношение к выбору и управлению паролями поможет предотвратить несанкционированный доступ к информации и защитить сеть от уязвимостей и атак.

Уязвимости и атаки

Беспроводные сети имеют свои особенности, которые могут делать их уязвимыми к различного рода атакам. В этом разделе мы рассмотрим основные уязвимости и типы атак, с которыми мы можем столкнуться при использовании беспроводных сетей.

Неавторизованный доступ

Одной из основных уязвимостей беспроводных сетей является возможность неавторизованного доступа. Злоумышленники могут подключиться к вашей сети без вашего разрешения, если она не защищена надежными паролями или используется уязвимая технология.

Чтобы предотвратить неавторизованный доступ, необходимо выбрать сложные пароли и регулярно их менять. Также можно использовать дополнительные методы аутентификации, такие как MAC-фильтрация или виртуальные частные сети (VPN).

Перехват данных

Перехват данных - это еще одна угроза безопасности беспроводных сетей. Злоумышленник может попытаться перехватить информацию, передаваемую по вашей сети, и использовать ее в своих целях. Это может быть личная информация пользователя, банковские данные или другие конфиденциальные данные.

Для защиты от перехвата данных необходимо использовать надежные методы шифрования, такие как протоколы WPA2 или более новые стандарты. Также рекомендуется не передавать конфиденциальную информацию по открытым и непроверенным сетям, так как они могут быть подвержены атакам.

DDoS-атаки

DDoS-атаки (атаки отказа в обслуживании) - это тип атаки, когда злоумышленник перегружает целевую сеть или устройство большим количеством запросов, что приводит к отказу в обслуживании. Беспроводные сети также подвержены этому типу атаки.

Для защиты от DDoS-атак рекомендуется настроить межсетевой экран (firewall), который будет блокировать подозрительный трафик, а также использовать специализированные системы обнаружения и предотвращения вторжений (IDS/IPS).

Криптография и шифрование

Одним из основных методов шифрования является симметричное шифрование, при котором один и тот же ключ используется для шифрования и расшифрования данных. При этом ключ должен быть известен только отправителю и получателю.

Однако у этого метода есть свои недостатки. Во-первых, отправитель и получатель должны заранее договориться о ключе, что может быть не всегда удобно. Во-вторых, есть риск утечки ключа и, следовательно, доступа к зашифрованным данным.

Для решения этих проблем был разработан асимметричный метод шифрования. Он основан на использовании пары ключей: публичного и приватного. Публичный ключ используется для зашифрования данных, а приватный - для их расшифровки. При этом приватный ключ должен быть известен только получателю, а публичный ключ может быть распространен открыто.

Данный метод защиты информации является более безопасным, так как даже при утечке публичного ключа данные останутся защищенными. Однако он требует больше вычислительных ресурсов и времени для работы.

Кроме того, существуют и другие методы шифрования, которые используются в криптографии. Например, шифрование с открытым ключом, гомоморфное шифрование, квантовое шифрование и другие. Каждый из них имеет свои особенности и преимущества, и выбор метода зависит от конкретной задачи и уровня требуемой безопасности.

Заключение

Криптография и шифрование играют важную роль в безопасности беспроводных сетей. Они позволяют защитить передаваемую информацию от несанкционированного доступа и перехвата. Без надежных методов шифрования данные в беспроводных сетях были бы легко доступны злоумышленникам.

Однако стоит помнить, что криптография не является панацеей и может иметь свои уязвимости. Поэтому важно постоянно обновлять системы защиты и следить за появлением новых методов атак и защиты.

Источники:

1. Bruce Schneier. Applied Cryptography: Protocols, Algorithms, and Source Code in C.

2. William Stallings. Cryptography and Network Security: Principles and Practice.

Методы обнаружения и предотвращения вторжений

Одним из методов ИПВ является мониторинг активности беспроводной сети. С помощью специальных программ и оборудования можно отслеживать все действия, происходящие в сети, и выявлять подозрительную активность. Например, если кто-то пытается проникнуть в сеть с неправильным паролем или использует запрещенные средства доступа, система оповестит администратора или автоматически заблокирует этого пользователя.

Еще одним методом ИПВ является анализ пакетов данных. Большинство атак на беспроводные сети происходит через передачу вредоносных пакетов данных. Поэтому система обнаружения и предотвращения вторжений анализирует каждый пакет данных, проходящий через сеть, и ищет признаки подозрительной активности. Если такие признаки обнаруживаются, система блокирует доступ или оповещает администратора о возможной атаке.

Еще одним методом является контроль доступа к беспроводной сети. Администратор может настроить систему таким образом, чтобы доступ к сети был разрешен только определенным пользователям или устройствам. Для этого могут применяться различные методы, от использования списка разрешенных MAC-адресов до настройки VPN-соединений.

Не менее важным методом ИПВ является обновление программного обеспечения и устройств. Разработчики постоянно анализируют уязвимости и исправляют их путем выпуска обновлений. Поэтому регулярное обновление всех программ и устройств, используемых в беспроводной сети, помогает улучшить ее защиту от вторжений.

Информационная безопасность - это комплексная задача, которая требует применения различных методов и технологий. Методы обнаружения и предотвращения вторжений являются важной частью этого комплекса и помогают обеспечить защиту беспроводной сети от угроз и атак.

Защита информации от перехвата

Для обеспечения безопасности передачи данных в беспроводных сетях необходимо применять различные методы шифрования и аутентификации. Одним из самых распространенных методов шифрования Wi-Fi сетей является протокол WPA/WPA2. Он обеспечивает защиту передаваемых данных путем шифрования их с использованием сильного шифровального ключа.

Однако использование только шифрования не всегда достаточно для полной защиты информации. Помимо этого, необходимо применять методы аутентификации и контроля доступа. Аутентификация позволяет выявить и проверить легитимность доступа к сети, что предотвращает несанкционированный доступ к информации. Для этого могут использоваться различные методы аутентификации, например, ввод пароля или использование ключей доступа.

Кроме того, для предотвращения перехвата информации необходимо использовать защищенные протоколы передачи данных, такие как HTTPS, которые обеспечивают шифрование информации прямо на уровне приложения. Это предотвращает возможность перехвата и просмотра передаваемых данных злоумышленником.

Однако даже с применением всех вышеуказанных методов, существует некоторая вероятность перехвата и атаки на беспроводную сеть. Поэтому следует также регулярно обновлять программное обеспечение устройств, устранять возможные уязвимости и применять методы обнаружения и предотвращения вторжений.

Таким образом, для обеспечения безопасности и защиты информации, передаваемой по беспроводным сетям, необходимо применять комплексный подход, включающий шифрование, аутентификацию, контроль доступа и использование защищенных протоколов передачи данных. Только таким образом можно минимизировать риск перехвата и несанкционированного доступа к информации.

Аутентификация и контроль доступа

Одним из основных методов аутентификации является использование паролей. При этом следует учитывать, что пароли должны быть достаточно сложными и непредсказуемыми для злоумышленников. Рекомендуется использовать комбинацию букв разного регистра, цифр и специальных символов. Также рекомендуется периодически изменять пароли для повышения безопасности.

Кроме паролей, для аутентификации могут использоваться и другие методы, такие как биометрическая идентификация, смарт-карты или токены. Биометрическая идентификация основана на уникальных физических характеристиках пользователя, таких как отпечатки пальцев или голос. Смарт-карты и токены являются физическими устройствами, которые содержат информацию для аутентификации.

Контроль доступа

Контроль доступа позволяет определить, какие пользователи имеют право получить доступ к определенным ресурсам сети. Для этого могут использоваться различные методы, включая ролевую модель доступа, назначение прав доступа на основе идентификации пользователя или группы пользователей.

Ролевая модель доступа предусматривает разделение пользователей на группы, которым назначаются определенные роли с определенными правами доступа. Например, администратор сети имеет все права доступа, тогда как обычный пользователь имеет ограниченные права.

Назначение прав доступа на основе идентификации пользователя или группы пользователей позволяет более гибко управлять доступом к ресурсам сети. Каждому пользователю или группе пользователей можно назначить свои права доступа в зависимости от конкретных требований.

Для эффективного контроля доступа также необходимо использование механизмов аудита и журналирования. Эти механизмы позволяют отслеживать действия пользователей в сети и выявлять несанкционированные действия.

В целом, применение аутентификации и контроля доступа является необходимым условием для обеспечения безопасности беспроводных сетей. Они позволяют защитить информацию от несанкционированного доступа и предотвратить возможные атаки и уязвимости.

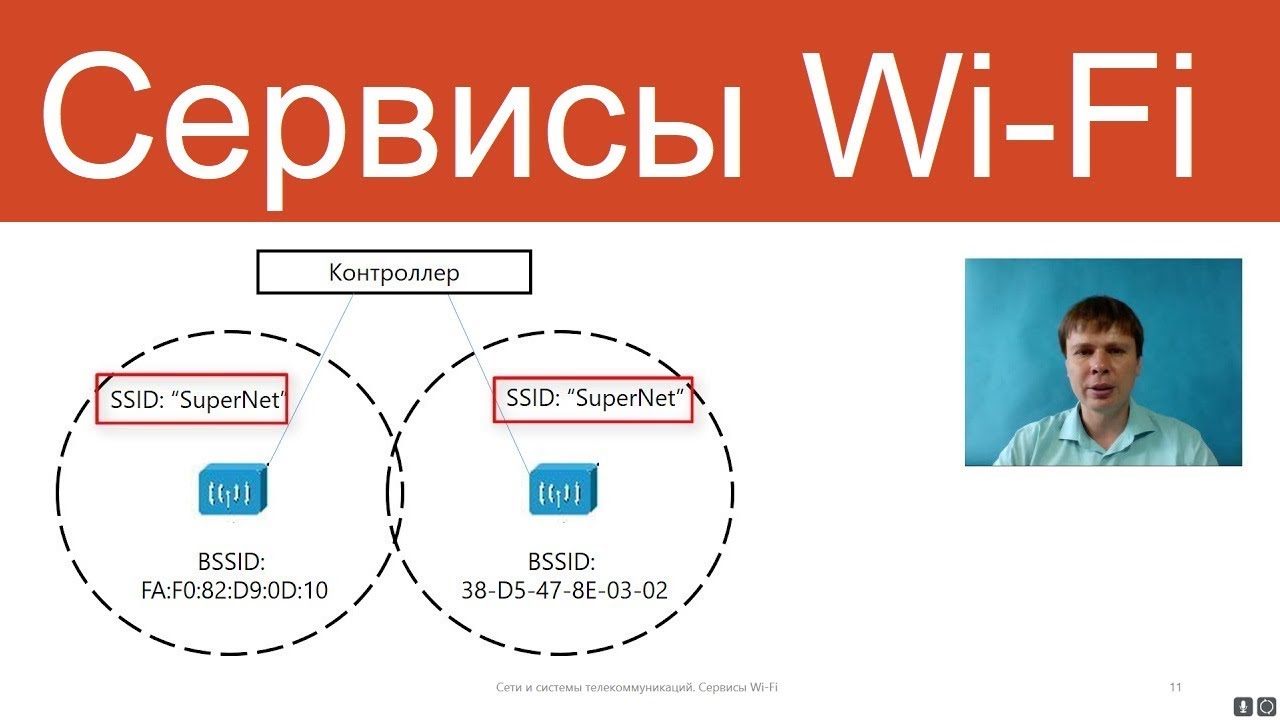

Видео:

Сервисы Wi-Fi | Курс "Компьютерные сети"

Керамическая плитка lasselsberger разработана с учетом высоких требований к износостойкости и безопасности общественных пространств. Поверхности выдерживают интенсивную нагрузку, сохраняют внешний вид при многолетней эксплуатации и устойчивы к влаге, химическим реагентам и механическим повреждениям.

Керамическая плитка lasselsberger разработана с учетом высоких требований к износостойкости и безопасности общественных пространств. Поверхности выдерживают интенсивную нагрузку, сохраняют внешний вид при многолетней эксплуатации и устойчивы к влаге, химическим реагентам и механическим повреждениям. Современный промышленный сектор переживает масштабную трансформацию. Цифровизация, автоматизация и внедрение интеллектуальных систем становятся обязательными факторами конкурентоспособности. Сегодня под термином «умная промышленная техника» подразумеваются не только производственные роботы, но и целый комплекс решений: от сенсорных систем до автономных транспортных средств. Технологии позволяют сократить ручной труд, повысить точность операций и снизить затраты на обслуживание.

Современный промышленный сектор переживает масштабную трансформацию. Цифровизация, автоматизация и внедрение интеллектуальных систем становятся обязательными факторами конкурентоспособности. Сегодня под термином «умная промышленная техника» подразумеваются не только производственные роботы, но и целый комплекс решений: от сенсорных систем до автономных транспортных средств. Технологии позволяют сократить ручной труд, повысить точность операций и снизить затраты на обслуживание. Морские контейнеры стали неотъемлемой частью современной логистики, строительства и хранения. Они универсальны, долговечны и идеально подходят для различных задач. В Москве и Московской области аренда и продажа таких контейнеров пользуется стабильным спросом, что связано с развитием бизнеса и необходимостью временных или постоянных решений для хранения грузов.

Морские контейнеры стали неотъемлемой частью современной логистики, строительства и хранения. Они универсальны, долговечны и идеально подходят для различных задач. В Москве и Московской области аренда и продажа таких контейнеров пользуется стабильным спросом, что связано с развитием бизнеса и необходимостью временных или постоянных решений для хранения грузов.